|

|

Personal Backup |

| © 2001 − 2021, Dr. Jürgen Rathlev |

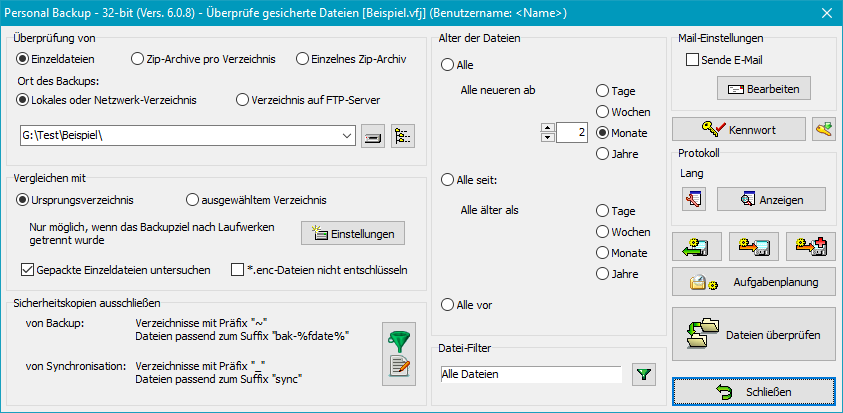

Mit dieser Funktion kann überprüft werden, ob eine vorangegangene Datensicherung fehlerfrei abgelaufen ist, und auch, ob seit dem letzten Backup Dateien verändert wurden. Im Unterschied zu der Überprüfung während des Backups wird hier jede einzelne Datei aus dem Sicherungsverzeichnis Bit für Bit mit dem Original verglichen.

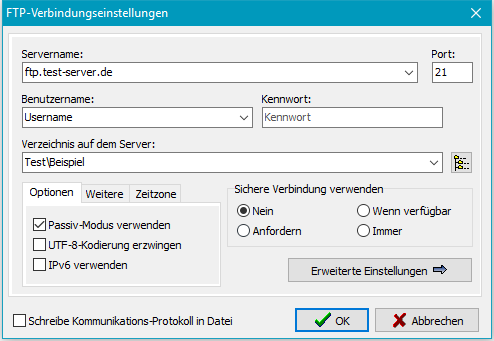

Bei der Überprüfung von Daten ist zu berücksichtigen, wie diese gesichert wurden (siehe Backup-Ziel):

Der Vergleich kann mit dem Ursprungsverzeichnis oder einem beliebigen anderen Verzeichnis vorgenommen werden.

Gepackte Einzeldateien untersuchen

Wenn in komprimierte Einzeldateien gesichert wurde, muss diese Option

eingeschaltet werden, damit die Dateien vor der Überprüfung

automatisch entpackt werden. (Standardeinstellung: eingeschaltet).

Keine Entschlüsselung bei "enc"-Dateien

Die Erweiterung enc wird von Personal Backup standardmäßig für

verschlüsselte, nicht komprimierte Dateien verwendet. Beim Überprüfen werden diese

automatisch entschlüsselt. Wenn es von einer anderen Anwendung Dateien mit

dieser Erweiterung gibt, schlägt die Entschlüsselung fehl. Um dies zu vermeiden,

kann die entsprechende Option ausgewählt werden.

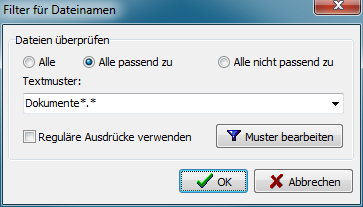

Über das Datei-Filter können bestimmte Dateinamen ein- oder ausgeschlossen werden.

Die Einstellung erfolgt über den rechts abgebildeten Dialog.

Es gelten dabei die gleichen Regeln, wie sie für die Auswahl von Dateinamen

beim Backup beschrieben sind (siehe Standardfilter

und reguläre Ausdrücke).

Es ist einstellbar, ob bei der Überprüfung nur die Dateien berücksichtigt werden sollen, die neuer oder älter als ein bestimmtes festes oder ein zum aktuellen Tag relatives Datum sind.

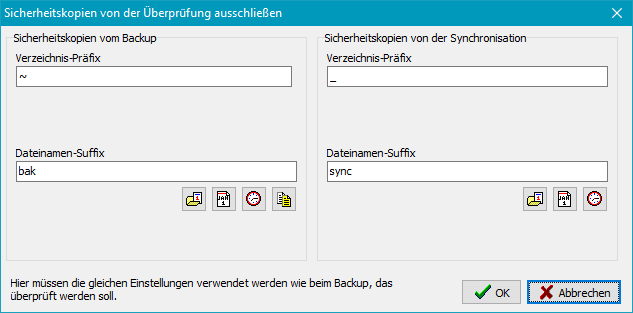

Wenn beim Backup Sicherheitskopien angelegt wurden, sollten diese von der Überprüfung ausgeschlossen werden, da es kein passendes Original dazu gibt. Dazu müssen dieselben Präfixe und Suffixe eingetragen werden, wie sie beim Backup verwendet wurden:

Ähnlich wie beim Backup kann auch nach dem Ausführen eines Überprüfungs-Auftrags

eine E-Mail mit Statusmeldung und Protokoll versandt werden. Die

Einstellungen sind wie beim Backup vorzunehmen.

Hier kann optional für einen Überprüfungs-Auftrag ein festes Kennwort für die

Entschlüsselung eingegeben werden. Der Benutzer wird dann beim Überprüfen

nicht danach gefragt, so dass dies auch zeitgesteuert im Hintergrund ohne

Eingriff des Benutzers erfolgen kann.

Durch Klick auf die kleine Schaltfläche rechts kann das Kennwort aus dem zugehörigen

Backup-Auftrag importiert werden. Dies funktioniert nur,

wenn dort ein festes Kennwort eingestellt war und der

Auftrag nicht geschützt ist.

Ein wechselndes Symbol auf der Schaltfläche zeigt an, ob ein festes Kennwort

![]() vorgegeben wurde oder

ob das Kennwort jeweils abgefragt

vorgegeben wurde oder

ob das Kennwort jeweils abgefragt ![]() werden soll.

werden soll.

Kennwort importieren

Mit einem Klick auf ![]() kann der Backup-Auftrag ausgewählt werden, der überprüft werden soll.

Ein dort eingetragenes festes Kennwort

wird importiert und automatisch bei der Überprüfung verwendet.

kann der Backup-Auftrag ausgewählt werden, der überprüft werden soll.

Ein dort eingetragenes festes Kennwort

wird importiert und automatisch bei der Überprüfung verwendet.

Durch Klick auf ![]() können die Protokolleinstellungen für den Überprüfungs-Auftrag individuell angepasst

werden (siehe auch).

können die Protokolleinstellungen für den Überprüfungs-Auftrag individuell angepasst

werden (siehe auch).

Ein Klick auf ![]() zeigt das aktuelle Protokoll an.

zeigt das aktuelle Protokoll an.

Konfigurierte Überprüfungs-Aufträge können mit allen vorgenommenen Einstellungen durch Klick

auf ![]() oder

oder ![]() als vfj-Datei abgespeichert werden. Mit einem Klick auf

als vfj-Datei abgespeichert werden. Mit einem Klick auf ![]() kann ein solcher gespeicherter Überprüfungs-Auftrag jederzeit auch wieder geladen und

verwendet werden.

kann ein solcher gespeicherter Überprüfungs-Auftrag jederzeit auch wieder geladen und

verwendet werden.

Ein Überprüfungs-Auftrag kann auch über die Befehlszeile

gestartet werden. Damit ist es z.B. möglich, über eine entsprechende Verknüpfung

auf dem Windows-Desktop jederzeit schnell die Überprüfung eines Backup-Verzeichnisses

zu starten:

PersBackup /verify <Auftrag>

Durch Klick auf ![]() kann eine automatische Überprüfung von gesicherten Dateien mit dem

Windows-Aufgabenplaner konfiguriert werden. Die Einstellungen werden ähnlich, wie

für das Backup beschrieben, vorgenommen.

kann eine automatische Überprüfung von gesicherten Dateien mit dem

Windows-Aufgabenplaner konfiguriert werden. Die Einstellungen werden ähnlich, wie

für das Backup beschrieben, vorgenommen.

Nach einem Klick auf die Schaltfläche wird das Überprüfen gestartet. Zunächst wird das zu überprüfende Verzeichnis durchsucht, um die Anzahl der betroffenen Dateien zu ermitteln. Beim anschließenden Vergleich wird zwischen den folgenden Resultaten unterschieden:

Hinweise zum Protokoll: Das Ergebnis der Überprüfung wird wie folgt im Protokoll dargestellt: